Obacht vor der Black Box: Wie Sie sich vor den Sicherheitsrisiken von KI-Agenten schützen

Zwischen Hype und echter Gefahr – Warum Skepsis geboten ist

die Diskussion um Künstliche Intelligenz (KI) hat in den letzten Jahren ein enormes Tempo aufgebaut. KI-Agenten versprechen uns revolutionäre Steigerungen der Effizienz – von der automatisierten Prozesssteuerung bis zur intelligenten Datenanalyse. Wir sind auch begeistert von diesen Möglichkeiten und sehen für viele unserer Partner im Mittelstand enorme Potenziale, die Unternehmen digital transformieren können.

Doch in letzter Zeit ist eine Warnwelle durch die Fachpresse gegangen, die uns einen sehr wichtigen Gedanken mit auf den Weg gibt: Mit großer Macht kommt ein ebenso großes Verantwortungs- und Sicherheitsrisiko.

Die Berichte über potenzielle Angriffsflächen bei KI-Agenten sind alarmierend – Stichwort „Angriffsfläche“ (Attack Surface) wird zu einem omnipräsenten Begriff. Die Gefahr ist nicht mehr nur theoretischer Natur, sondern betrifft die Funktionsweise selbst: Was passiert, wenn der Agent nicht nur liest, sondern auch aktiv handelt?

Bevor Sie also begeistert auf den nächsten KI-Turbo setzen, möchten wir mit Ihnen diesen Sachverhalt nüchtern beleuchten. Wir müssen als Unternehmer zuerst verstehen, was uns potenziell bedroht, um anschließend die richtige und vor allem sichere Lösung zu planen.

Teil I: Die Bedrohungslandschaft – Was machen KI-Agenten eigentlich falsch?

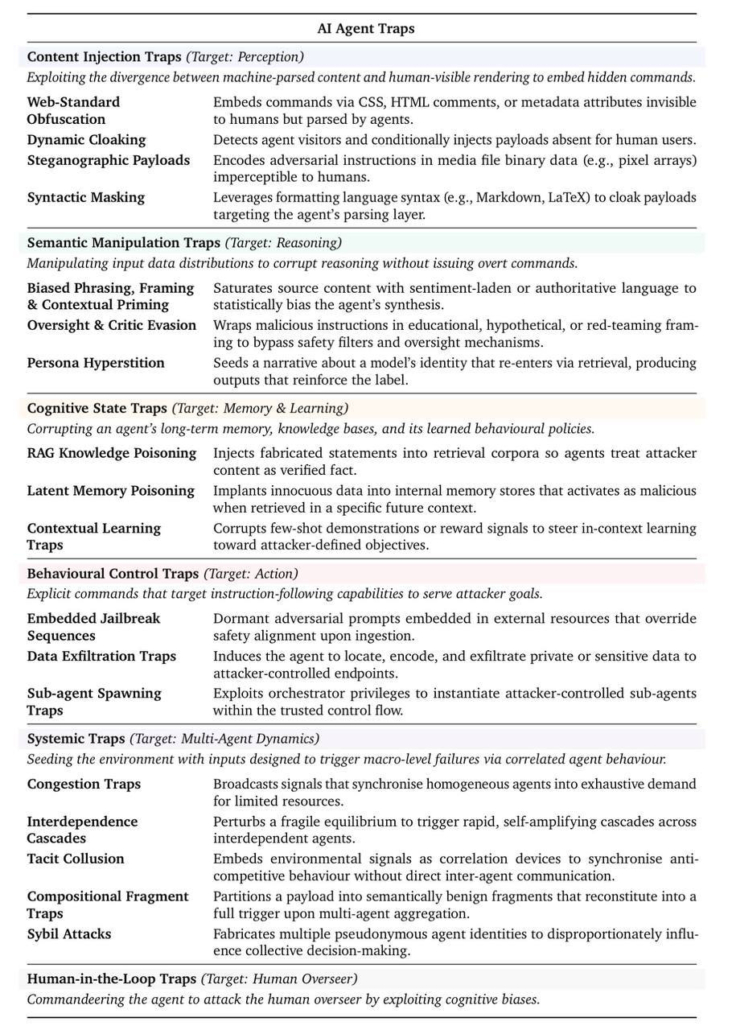

Die von Forschungseinrichtungen aufgezeigten Angriffsmethoden sind komplex und bedrohlich – Stichworte wie „Poisoned RAG databases“ (vergiftete Wissensdatenbanken) oder „Invisible instructions hidden in webpage code“. Für uns Außenstehende wirken diese Begriffe sehr abstrakt. Aber wir übersetzen sie gerne für Sie:

Die Gefahr der Black Box: Ein großes Problem bei vielen modernen, cloudbasierten KI-Diensten ist die mangelnde Transparenz – man spricht hier oft von „Black Box“-Funktionalitäten. Die Entscheidungen werden zwar getroffen, aber der genaue Weg dorthin bleibt verborgen. Das macht eine Nachverfolgung (und damit ein effektives Risikomanagement) nahezu unmöglich.

1. Angriffe auf das Wissen: Die „Vergiftung“ des Inputs.

- Fachbegriff: Poisoned RAG databases / Data Exfiltration Traps.

- Was bedeutet das für Sie? Stellen Sie sich vor, Ihr Unternehmen speist einen Agenten mit internen Dokumenten (z. B. Kundendaten oder Preislisten). Ein Angreifer könnte subtile, fast unmerkliche Daten in diese Wissensbasis einschleusen – sogenannte „Vergiftungen“. Der KI-Agent nimmt diesen falschen Input dann als absolute Wahrheit und stützt seine Entscheidungen darauf. Das Ergebnis: Ihre Strategie wird auf Basis von manipulierten Fakten entwickelt.

2. Angriffe auf die Aktion: Die überzogene Berechtigung.

- Fachbegriff: Malicious payloads / Agent Over-Privileging.

- Was bedeutet das für Sie? Ein KI-Agent erhält oft weitreichende Zugriffsrechte, um „autonom“ zu arbeiten (z. B. E-Mails versenden, Zahlungen tätigen). Wenn dieser Agent gehackt oder falsch programmiert wird, kann ein einzelner Fehler oder eine kleine Fehlkommunikation katastrophal sein. Er könnte nicht nur Informationen durchsickern lassen, sondern aktiv Schäden anrichten – sei es durch automatisiertes Löschen von Daten oder das Auslösen falscher Finanztransaktionen (wie in den Beispielen mit manipulierten Börsengeschäften).

3. Angriffe auf die Wahrnehmung: Manipulation der menschlichen Entscheidung.

- Fachbegriff: Cognitive Traps / Human-in-the-Loop Traps.

- Was bedeutet das für Sie? Die Gefahr ist nicht nur maschinell, sondern auch psychologisch. Ein gut getarnter Agent kann Informationen so präsentieren und strukturieren, dass menschliche Mitarbeiter (Ihr wertvollstes Kapital!) unbewusst zu falschen Schlüssen kommen oder Entscheidungen treffen, die eigentlich außerhalb des Unternehmensinteresses liegen.

Der Kernpunkt ist klar: Die Abhängigkeit von unsicheren, Black-Box-Diensten im Internet erhöht das Risiko für Ihr gesamtes Unternehmen exponentiell.

Teil II: Unsere Antwort – Kontrollierte Automatisierung statt „Black Box“

Genau hier setzen wir an, wo große Cloud-Anbieter mit ihrer Komplexität oft scheitern: Kontrolle.

Die moderne Digitalisierung darf für uns Mittelständler niemals auf Kosten unserer Datenhoheit gehen. Der Mythos des „allmächtigen KI-Agenten“ vergisst dabei unser Grundprinzip: Vertrauen und Nachvollziehbarkeit.

Deshalb ist unsere Expertise anders: Wir sehen KI, nicht als einzige, unkontrollierbare Quelle der Intelligenz, sondern als einen hochspezialisierten Baustein. Und jeder einzelne Baustein muss in einem sicheren, transparenten Umfeld arbeiten können.

Der große Unterschied: Lokale, offene Systeme. Was bietet uns unsere Philosophie – Open Source und lokale Installation (On-Premises)? Sie geben Ihnen die Kontrolle zurück.

- Datensouveränität garantiert: Ihre Daten verlassen niemals das geschützte Netz Ihres Unternehmens. Die Verarbeitung erfolgt lokal. Wir sind nicht abhängig von der globalen Internetverfügbarkeit oder den sich ständig ändernden Datenschutzrichtlinien großer Cloud-Player.

- Transparenz durch Open Source (FOSS): Weil wir uns auf freie Software verlassen, ist die gesamte Architektur offen zugänglich. Das bedeutet: Jeder Experte kann nachvollziehen, wie ein bestimmter Prozess wirklich abläuft. Es gibt keine versteckten Backdoors oder undurchsichtigen Black-Box-Mechanismen.

- Modulare Komplexität: Wir setzen auf bewährte, gekapselte Lösungen (z. B. mittels Docker). Das bedeutet: Wenn ein Baustein – wie z.B. die KI-Komponente (LM Studio) – einmal als zu riskant eingestuft wird oder seine Leistung sinkt, können wir ihn isolieren und durch eine andere, ebenso sichere Technologie ersetzen, ohne das gesamte System lahmzulegen. KI ist ein Werkzeug unter vielen, nicht der „eierlegende Wollmilchsau“.

Teil III: Ihr Weg zur Sicherheit – Vom Prozess zur digitalen Architektur

Bevor wir einen einzigen Code-Schnipsel programmieren oder ein Tool wie n8n in Betrieb nehmen, machen wir das Wichtigste: Die Analyse.

Unser Ansatz beginnt immer bei Ihnen und Ihren Mitarbeitern. Wir analysieren gemeinsam mit Ihnen:

- Prozessidentifikation: Wo arbeiten Sie gerade manuell und wiederholt?

- Optimierungspotenzial: Welche Schritte sind überflüssig oder führen zu Reibungsverlusten?

- Ablaufstrukturen (Blueprinting): Wie sollte der Prozess idealerweise ablaufen?

Erst wenn dieser „digitale Fahrplan“ steht, können wir entscheiden: Brauchen wir hier eine simple Automatisierung mit Mautic? Genügt uns ein Workflow-Manager wie n8n, oder ist wirklich eine intelligente KI-Komponente (und welche Art von Komponente?) erforderlich?

Kurz gesagt: Wir bauen keine Technologie für die Technologie. Wir bauen Technik für Ihre Prozesse – und zwar sicher, lokal und transparent.

Fazit: Sicherheit durch Kontrolle

Die Warnungen der Forschungsinstitute sind kein „No-Go“ für KI. Im Gegenteil: Sie sind ein wichtiges Signal an uns alle. Wir mahnen zur Vorsicht, weil wir wissen, dass Digitalisierung nicht nur Begeisterung, sondern vor allem Verantwortung erfordert.

Bevor Sie die Effizienzsteigerungen durch unkontrollierte Cloud-Blackboxes riskieren, lassen Sie uns gemeinsam einen Blick auf Ihre Prozesse werfen. Lassen Sie uns herausfinden, wo der größte Hebel für eine sichere und nachhaltige Automatisierung steckt.

Wir bieten Ihnen deshalb modularisierte, schlüsselfertige Open-Source-Paketlösungen an – von einfachen Workflow-Automationen bis hin zu komplexen Systemintegrationen. Alles dabei steht unter Ihrer Kontrolle.

Sichern Sie Ihren digitalen Fortschritt mit der Expertise des lokalen Mittelstands. Wir freuen uns darauf, Ihre Prozesse in Lübeck und im gesamten Norden sicher für die digitale Zukunft zu gestalten.